美国国家安全局自2022年起便瞄准中国国家授时中心,该中心负责北京时间的产生与发播。

攻击者以员工手机为突破口,利用境外某品牌手机短信服务缺陷,控制十余名工作人员设备,窃取通讯记录、位置信息及照片,以此摸清内部情况。

他们特意选择北京时间凌晨行动规避实时监测,经数月情报积累,为后续入侵逐步铺垫,整个过程组织严密、步步为营。

2022年9月,攻击者通过一名网络管理员的手机获取办公电脑登录凭据,凭借用户名和密码远程接入系统。

此后,他们以境外服务器为跳板,多次登录内部网络,累计访问八十余次,每次时长数分钟至一小时,绘制出网络结构图。

2023年4月,攻击者深入核心系统,关闭防护软件、植入侦察代码,扫描服务器端口并向境外传输数据,分阶段操作确保不触发警报。

2023年8月,美国国家安全局启用新型作战平台,配备42款专用工具,分为控守、隧道、窃取三类,控守工具负责驻留监控,隧道工具搭建加密通道,窃取工具抓取核心数据。

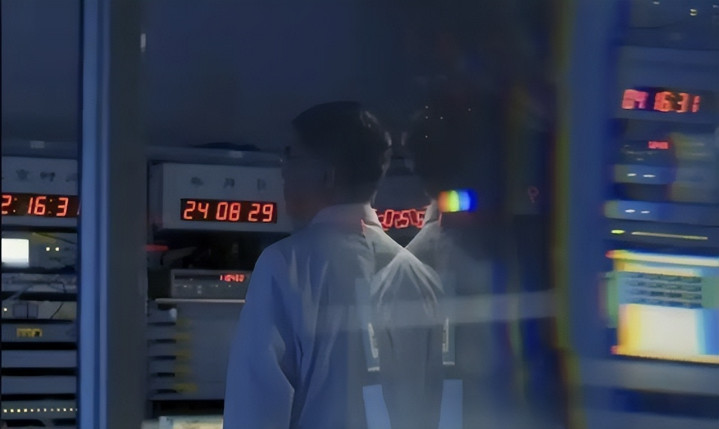

他们伪造证书绕过认证,重点攻击备份服务器,选择夜间非维护期发起攻击高峰。2023年末至2024年初,攻击者横向渗透至原子钟控制系统,窃取时间偏差记录,并动态更新工具适配系统变化。

2024年5至6月,嫦娥六号发射与返回关键阶段,美方加大攻击强度,针对卫星比对模块试图注入延迟代码。

高精度授时对航天任务至关重要,微小时间偏差便可能影响任务精度,美方模拟正常流量多次植入破坏程序,累计执行千余次操作,聚焦高精度地基授时系统。

我国国家安全部门通过流量分析发现异常,追踪IP地址、确认工具签名后,及时隔离设备、清除代码,成功阻断渗透。

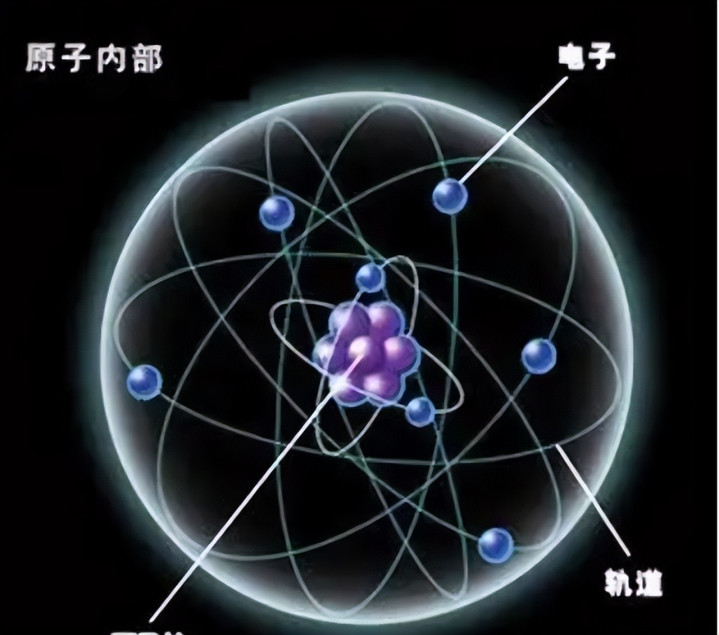

中国国家授时中心依靠大规模铯原子钟组维持时间标准,与国际原子时精准对接,偏差控制在三纳秒内,为各类系统提供同步支撑。

手机基站需精准时钟避免信号干扰,互联网传输依赖时间戳防丢包,金融高频交易、银行清算依赖纳秒级计时防秩序紊乱,电力电网通过精准授时协调功率分配、定位故障,微小偏差可能引发区域断电。

交通、导航、国防、科研等领域对授时精度要求极高。高铁列车间隔控制、空中管制航线规划、船舶导航、北斗系统定位,均需稳定授时基准,国防装备发射、粒子实验等科研活动,也依赖可靠时间基准。

授时系统中断会放大为系统性风险,直接影响国家各类关键领域正常运转。

若授时系统瘫痪,将引发连锁反应,电网供电、部队调动、交通运行、导航定位、金融清算、通信传输等均会陷入混乱,大幅增加国家运行代价。

国家授时中心作为关键基础设施,并非军事目标,美国对其实施网络攻击,明显违反国际法准则。

{jz:field.toptypename/}

事件曝光后,该中心迅速升级防护,引入多因素认证,我国持续强化关键设施保护,筑牢安全防线,国际社会也对网络空间规范予以关注,而美方对此未作回应。

美国国家安全局的此次行动,暴露了其利用盟友阵地隐藏攻击来源、试图嫁祸他人的网络作战模式。其使用的42款专用工具体现了一定技术能力,但此次攻击未造成实质性破坏。

事件为我国敲响警钟,促使我们进一步提升网络防御能力,深入研究对手攻击手段,持续强化监测预警,切实守护关键基础设施安全与国家核心利益。